Infrattustura di rete

Local area Network

Il

problema che ha sempre rappresentato motivo di preoccupazione all’interno

di ogni società utilizzatrice di servizi informatici è quello della

stabilità del Sistema e soprattutto l’integrità dei dati nel tempo.Ormai

già da anni con l’arrivo e l’utilizzo di nuove tecnologie, questi problemi

sono stati fortunatamente ridotti al minimo.Creare una rete aziendale

(qualunque siano le dimensioni della propria realtà) rispettando i canoni

e gli standard di sicurezza è fondamentale per poter ottenere vantaggi

come:

Il

problema che ha sempre rappresentato motivo di preoccupazione all’interno

di ogni società utilizzatrice di servizi informatici è quello della

stabilità del Sistema e soprattutto l’integrità dei dati nel tempo.Ormai

già da anni con l’arrivo e l’utilizzo di nuove tecnologie, questi problemi

sono stati fortunatamente ridotti al minimo.Creare una rete aziendale

(qualunque siano le dimensioni della propria realtà) rispettando i canoni

e gli standard di sicurezza è fondamentale per poter ottenere vantaggi

come:

- - condivisione di dati e programmi;

- - condivisione di un collegamento a

Internet unico per più PC;

- - condivisione di accesso a risorse

hardware (stampanti, periferiche fax,etc.);

- - riduzione dei costi grazie alla

condivisione;

- - standardizzazione delle applicazioni;

- - gestione più efficiente di dati,

comunicazione e pianificazioni;

- - rimanere il più possibile protetti dai

continui attacchi dall’esterno;

- - monitorare da qualsiasi luogo e in

qualsiasi momento lo stato dei propri server.

Le nostre reti

sono completamente sviluppate su tecnologia gigabit Ethernet in modo da

offrire ampia capacità trasmissiva e margine di crescita ai servizi.

Inoltre il continuo monitoraggio delle risorse di rete ci permette di

upgradare le diverse infrastrutture prima che le risorse a disposizione

del cliente vengano ad esaurirsi. Con una rete Intranet e` possibile

condividere le periferiche di stampa (con un >Print Server), lo

scambio e condivisione di dati fra i computer (con un File Server,

o un Database Server), l'invio istantaneo di messaggi tra utenti

(con un Instant Messanging Server), l'invio o l'inoltro di posta

elettronica (con un Mail Server) e la gestione dei file di un

sito web (con un Web Server).

|

|

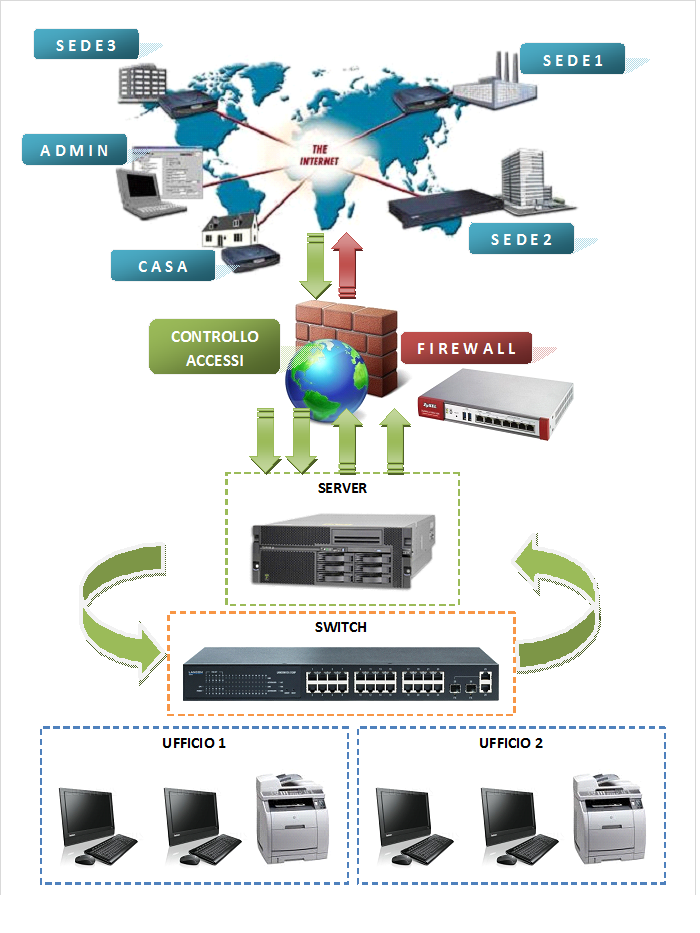

Partendo da una struttura “semplice” ma ben organizzata, sarà possibile per il cliente gestire in maniera veloce e sicura ogni esigenza dell’utente finale “user”. A tal proposito, è fondamentale andare a configurare ogni utente “che avrà accesso al/ai server” in maniera tale da poter in qualsiasi momento aumentare o diminuire le autorizzazioni dello stesso alle diverse risorse residenti sui server (cartelle condivise, programmi, data base, ecc.).

Una volta programmate e realizzate le attività sopra descritte si otterrà la seguente situazione caratterizzata da una LAN (Local Area Network) avente un SERVER a monte della dorsale e una diramazione di CLIENT identificata da indirizzi IP e nome macchina o postazione.

Virtual Provate Network

Le reti VPN utilizzano collegamenti che

necessitano di autenticazione per garantire che solo gli utenti

autorizzati vi possano accedere. Per garantire la sicurezza che i dati

inviati in Internet non vengano intercettati o utilizzati da altri non

autorizzati, esse utilizzano sistemi di crittografia.Le reti VPN sicure

adottano dunque protocolli che provvedono a cifrare il traffico

transitante sulla VPN. Oltre alla cifratura, una VPN sicura deve

prevedere nei suoi protocolli dei meccanismi che impediscano violazioni

della sicurezza, come ad esempio il furto dell'identità digitale o

l'alterazione dei messaggi.

Per mezzo di una VPN, utilizzando una

connessione Internet, è ad esempio possibile collegarsi dall'esterno

alla rete privata del proprio ufficio.

- - Estende la connettività geografica

- - Migliora la sicurezza dove le linee di

dati non sono state criptate

- - Riduce i costi di operazione

- - Riduce il tempo di transito e i costi

di trasporto per i clienti remoti

- - Fornisce la possibilità di reti

globali

- - Fornisce supporto di rete

- - Fornisce compatibilità con le reti a

banda larga

Creare e strutturare una VPN all’interno

della propria azienda, (avendo già a disposizione una infrastruttura

come sopra descritta), non è ad oggi cosa complicata, il tutto va solo

ad implementare le funzionalità e capacità della propria LAN

estendendo la raggiungibilità della stessa dall’esterno.Gli stessi

server aziendali verranno configurati per accessi esterni solo ed

esclusivamente al personale autorizzato e opportunamente configurato

prima sul server e poi sul FIREWALL, elemento essenziale per la

sicurezza della rete.